Amnesia er en ransomware-virus, der fungerer som de fleste andre krypto-virusser. Navnet Amnesia henviser ikke kun til én virus, men til en bestemt gruppe af denne form for infektioner. Et lignende eksemplar kaldes for CryptoBoss og er en senere variant, men den er struktureret på samme måde. Derudover er der en liste med forskellige udvidelser, som eksemplarerne fra denne gruppe kan vedhæfte de krypterede, eksekverbare filer. Nævnte udvidelser omfatter .01, .02, .amnesia, .[[email protected]].LOCKED, .CRYPTOBOSS, .[[email protected]].SON og .@decrypt_2017, og de indikerer, at ransomwareprogrammets angreb har båret frugt. Heldigvis har forskere fra Emsisoft allerede introduceret et dekrypteringsprogram. Klik her for at downloade filgendannelsesprogrammet.

De tekniske finesser ved denne krypto-virus

For at starte denne del af analysen vil vi gerne markere, at Amnesia ransomware har sat en rekord: den sigter efter 7763 filtyper og formår at dekryptere dem! Sikkerhedseksperter forklarer, at ingen anden variant nogensinde er blevet programmeret til at sigte efter så mange filer. Endvidere tilhører denne variant kategorien med ransomware-infektioner, er der skrevet i Delphi-programmeringssprog, hvilket betyder, at det ikke er en avanceret virus. Det er nok derfor, at forskerne allerede har fundet en kur imod den.

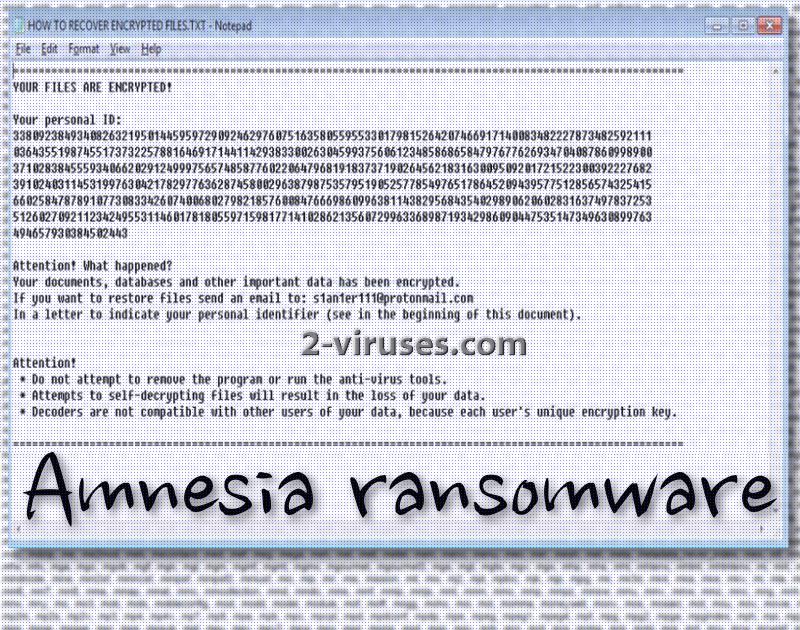

Man har fundet ud af, at denne pengekrævende infektion krypterer filerne ved hjælp af AES-256 dekryptering, som er en algoritme, hackerne almindeligvis anvender. For at gøre situationen endnu mere indviklet starter infektionen en kommando, som ender med en total ødelæggelse af Shadow Volume Kopierne. Individuelle operativsystemer adskilles fra hinanden, ved at de får forskellige ID-numre. De indeholder en bunke forskellige tal og er længere end normalt.

Imidlertid opstod der nogen forvirring, da denne infektion først blev opdaget. Den har kopieret adskillige ting fra Globe ransomware, men man fandt hurtigt ud af, at Amnesia er en anden virus. Nogle af dens varianter forlanger, at brugerne kontakter e-mailadressen [email protected] eller [email protected].

Forskerne har også skimtet et par mulige nyttelaster af denne infektion: filerne Happier.exe, bstarb.exe, guide.exe kan være årsag til skadelige aktiviteter i operativsystemet. Man har også lagt mærke til en anden funktion – en total transformation af navnene på de filer, der er påvirket af krypteringen. I stedet for almindelige filnavne vil de eksekverbare få nye navne. Efter denne yderliggående ændring vil de normale navne være udskiftet med en tilfældige række bogstaver og tal.

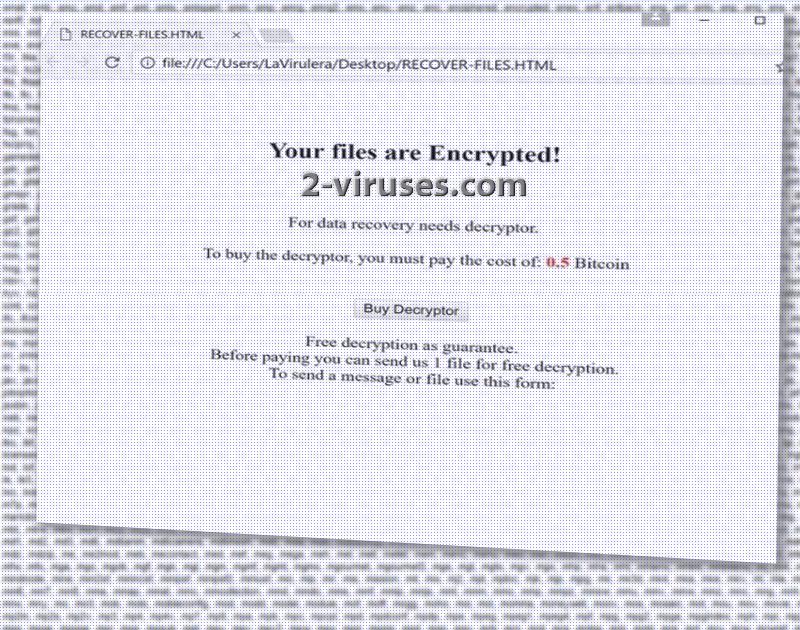

Derudover blev der for en uge siden opdaget et eksemplar, der udgav sig for at være en CTB-Locker. Mens den oprindelige variant placerede HOW the TO the RECOVER The ENCRYPTED files.txt som besked om løsesummen, tilbød de følgende eksemplarer andre eksekverbare: RECOVER-FILES.HTML eller __ P_R_O_CH_T_I__CTB-Locker__PROChTI__PROChTI.TXT.

Der er ingen grund til at betale løsesummen: gendan filerne gratis

Emsisoft har udgivet et dekrypteringsprogram til denne variant, og det kan fås helt gratis. På Emsisoft’s officielle hjemmeside er der en vejledning til, hvordan man bruger et filgendannelsesværktøj. Hvis du har nogle spørgsmål, kan du enten kontakte dem eller skrive en kommentar forneden, og vi vil også forsøge at hjælpe dig. Eftersom denne infektion er blevet løst, er der ingen grund til at betale løsesummen. Det nøjagtige beløb for dekrypteringen bliver ikke nævnt i nogen af beskeder om løsesummen. Vi går ud fra, at man vil få mere at vide i e-mail kommunikationen.

Hvordan spredes ransomware?

Skadelige nyttelaster kan overføres ved hjælp af spam-kampagner. I beskeder, som kommer fra upålidelige kilder, vil brugerne anbefales at downloade bestemte vedhæftninger eller følge links til en eller anden form for webside. Men det er ikke nogen god ide, for man kan komme til at downloade trojanske infektioner i stedet for de lovede filer. Hvis du besøger skadelige websider, kan du uden at vide det installere en ransomware-infektion eller anden form for malware, såsom en browser hijacker.

Reimage, Spyhunter eller Malwarebytes er værktøjer, som kan hjælpe dig med at fjerne Amnesia ransomware-virus, og de vil samtidigt beskytte dig mod malware fremover.

Opdatering pr. 5. juni 2017. Man har for nylig opdaget et Amnesia 2. Det tilføjer udvidelsen .TRMT til de krypterede, digitale filer. Og den eksekverbare fil HOW TO RECOVER ENCRYPTED FILES.TXT bliver placeret i systemet. Heldigvis kan denne variant dekrypteres. Du skal blot downloade dekrypteringssoftwaret.

Amnesia Ransomware hurtige links

- De tekniske finesser ved denne krypto-virus

- Der er ingen grund til at betale løsesummen: gendan filerne gratis

- Hvordan spredes ransomware?

- Automatiske fjernelsesværktøjer til Malware

- 1. Hvordan fjernes Amnesia ransomware ved hjælp af systemgendannelse?

- Genstart din computer i Fejlsikret tilstand med kommandoprompt

- Gendan systemfiler og indstillinger.

- 2. Fuldfør fjernelsen af Amnesia virus

- 3. Gendan filer, der er påvirket af CryptoBoss ransomware virus, ved hjælp af Shadow Volume Kopier

Automatiske fjernelsesværktøjer til Malware

(Win)

Bemærk: Denne Spyhunter-prøveversion tilbyder gratis at finde parasitter, såsom Amnesia Ransomware, samt hjælpe med deres fjernelse. begrænset prøveversion tilgængelig, Terms of use, Privacy Policy, Uninstall Instructions,

1. Hvordan fjernes Amnesia ransomware ved hjælp af systemgendannelse?

Genstart din computer i Fejlsikret tilstand med kommandoprompt

I Windows 7 / Vista / XP

- Start → Sluk → Genstart → OK

- Tast F8 uafbrudt, indtil vinduet med Avancerede startindstillinger dukker op.

- Vælg Fejlsikret tilstand med kommandoprompt.

I Windows 8 / 10

- Tast Power på Windows log ind skærmen. Tast og hold derpå Shift tasten nede og klik Genstart.

- Vælg Fejlfinding → Avancerede Indstillinger → Opstartsindstillinger og klik Genstart.

- Når den indlæses, vælg Aktiver Fejlsikret tilstand med kommandoprompt fra listen i Opstartsindstillinger.

Gendan systemfiler og indstillinger.

- Når Kommandoprompt tilstanden indlæses, tast cd gendannelse og tast Enter.

- Tast derefter rstrui.exe og tast Enter igen.

- Klik ”næste” i vinduet, er der kommet frem.

- Vælg et af gendannelsespunkterne, der er tilgængelige fra før, CryptoBoss ransomware virus trængte ind i dit system, og klik derpå ”Næste”.

- For at starte Systemgendannelse klik ”Ja”.

2. Fuldfør fjernelsen af Amnesia virus

Efter at du har gendannet dit system, anbefales du at scanne din computer med et anti-malware program, såsom Reimage, Spyhunter for at fjerne alle de ondsindede filer, der har forbindelse med Amnesia ransomware.

3. Gendan filer, der er påvirket af CryptoBoss ransomware virus, ved hjælp af Shadow Volume Kopier

Hvis du ikke anvender Systemgendannelsesindstillingen i dit operativsystem, er der mulighed for, at du kan bruge Shadow Copy øjebliksbilleder. De lagrer kopier af dine filer på det tidspunkt, hvor øjebliksbilledet for systemgendannelsen blev oprettet. Amnesia virus prøver som regel på at slette alle mulige Shadow Volume Kopier, så denne metode virker nok ikke på alle computere. Men det kan være, at virussen ikke har held med det.

Shadow Volume Kopier er kun tilgængelige med Windows XP Service Pack 2, Windows Vista, Windows 7 samt Windows 8. Du kan få dine filer tilbage via Shadow Volume Kopier på to måder. Du kan gøre det ved hjælp af native Windows Tidligere Versioner eller via Shadow Explorer.

a) Native Windows Tidligere VersionerHøjre-klik på en krypteret fil og vælg Egenskaber>Tidligere versioner fanen. Nu vil du kunne se alle tilgængelige kopier af den pågældende fil og tidspunktet, da den blev lagret i en Shadow Volume Kopi. Vælg den filversion, du gerne vil have tilbage og klik Kopier, hvis du gerne vil gemme den i en af dine egne mapper, eller Gendannelse, hvis du gerne vil erstatte den eksisterende, krypterede fil. Hvis du gerne vil se indholdet af filen først, skal du bare klikke Åbn.

Det er et program, der findes gratis på internettet. Du kan downloade enten en fuld eller transportable version af Shadow Explorer. Åbn programmet. I øverste venstre hjørne skal du vælge det drev, hvor filen, du leder efter, er lagret. Du vil kunne se alle mapper i det drev. For at få en hel mappe tilbage, skal du højre-klikke på den og vælge ”Eksporter”. Vælg derefter, hvor du gerne vil lagre den.

Bemærk: I mange tilfælde er det umuligt at gendanne datafiler, der er påvirket af moderne ransomware. Derfor anbefaler jeg, at du anvender et ordentlig cloud sikkerhedskopieringssoftware som sikkerhedsforanstaltning. Vi kan anbefale Carbonite, BackBlaze, CrashPlan eller Mozy Home.