Blooper virus kan ikke helt betegnes som et rigtig ransomware, eftersom det ikke fuldfører filkrypteringsprocessen. Vi kan heller ikke lade være med at bemærke, at der er mange krypto-virusser, der er skabt i overensstemmelse med WannaCry. De computerbrugere, som kommer ud for denne virus, er nok bange for, hvad der vil ske, hvis de lukker denne infektions hovedvindue, men det er officielt blevet bekræftet, at det ikke har skadelige konsekvenser.

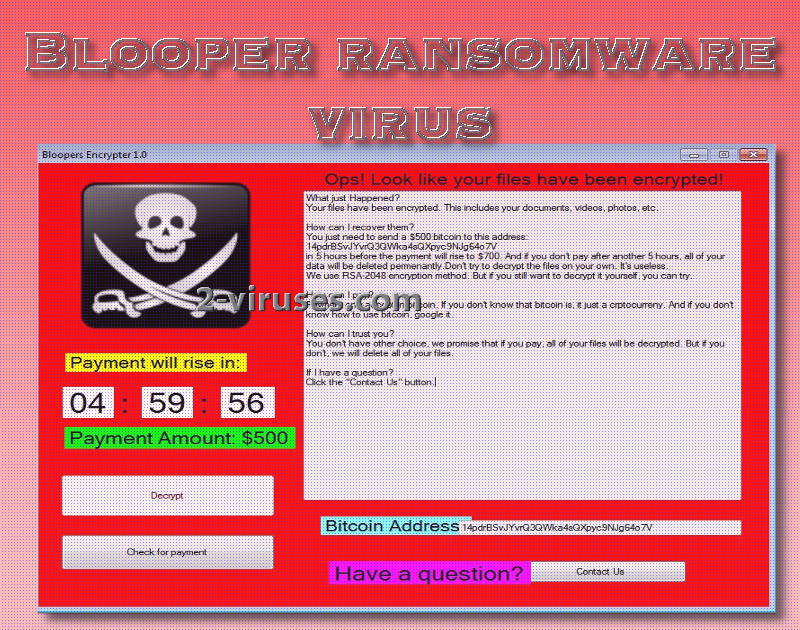

Denne variant har vist sig at være et scareware-eksemplar, som har til hensigt at skræmme brugerne, så de betaler penge for fildekrypteringen. I dette tilfælde skal man betale 500 dollars i løsepenge. Men analytikere antyder specifikt, at RSA-2048-algoritmen ikke rigtig bliver anvendt på de digitale data. Det eneste, du skal gøre, er at lukke vinduet. Men selvom filkrypteringen ikke sker, så er ofrene måske ikke klar over det og kan således blive narret til at betale løsesummen.

Denne virus er ikke en trussel

Nyttelasten for denne virus er Blooper.exe. Efter en analyse har man fastslået, at filen lader som om, at dens ophavsret tilhører Microsoft Corporation. Det er tydeligvis et vildledende forsøg på at overbevise brugerne om, at denne eksekverbare fil er harmløs. Når nyttelasten først er trængt ind i operativsystemet, vil den tilpasse maskinen. Først vil der ske modifikationer i Windows registreringsdatanøgler. Og du skal ikke blive overrasket over, at den tvivlsomme fil kan ses i Joblisten.

Når de væsentlige modifikationer er udført, vil virussen ikke gå videre med at scanne enheden for at finde filer. Den vil blot forsøge at vildlede brugeren til at tro, at hans eller hendes digitale data er blevet ødelagt af en avanceret kryptografi. En fortegnelse, der fortæller, at ”Programmet er ved at kryptere dine filer”, vil blive efterfulgt af en anden, der insisterer på, at ”Ups! Det ser ud til, at dine filer er blevet krypteret”. Og først da viser hovedfortegnelsen sig. Du skal ikke lade dig skræmme af meddelelserne, for denne ransomware-virus fungerer ikke, den er blot et scareware-eksemplar.

Du skal ikke blive bange for denne infektion. Da der ikke sker en egentlig filkryptering, er der heller ikke nogen original udvidelse. Filerne skulle fungere fint uden nogen form for uregelmæssighed. Men hvis en mere avanceret infektion imidlertid trænger ind i dit operativsystem, så kan følgerne være meget vanskeligere at sluge. Hvis din enhed er inficeret med denne variant, skal du lukke hovedvinduet, som automatisk åbner op. Det skulle løse problemet på overfladen, men den skadelige nyttelast vil stadig befinde sig i din enhed. Derfor skal du vælge en grundig fjernelsesproces.

Du kan vælge mellem to metoder: følg vejledningen i slutningen af denne artikel, eller kør en scanning med et anti-malwareprogram. Den manuelle vejledning omfatter også alternative løsninger til fildekryptering, men de er ikke relevante i dette tilfælde. Det er imidlertid et stort plus at kende til disse muligheder. Hvad angår den automatiske fjernelsesprocedure, kan vi anbefale Reimage, Spyhunter eller Hitman: et af disse programmer vil rense dit operativsystem for uvelkomment indhold.

Hvis det sker, at dine filer krypteres med rigtige algoritmer, råder vi dig til at holde fatningen og ikke betale løsesummen. Det er nemlig muligt, at de alternative metoder vil virke, eller at sikkerhedseksperterne vil udgive et gratis filgendannelsesværktøj (som passer til et bestemt ransomware-eksemplar). Hvis du er en forsigtig bruger, burde du allerede være klar over, hvor gavnligt det er at gemme sine filer i sikkerhedskopilagre eller på USB-flashdrev.

Det sidste spørgsmål, som vi vil besvare for denne gang, er et meget almindeligt et: hvordan er en virus endt i mit operativsystem? Svindlere kan på flere måder overføre skadeligt indhold. I nogle tilfælde er skadelige spam-kampagner skyld i distributionen af krypto-virusser. Så du skal ikke reagere på e-mails, der kommer fra ukendte afsendere. Den slags post indeholder som regel vedhæftninger eller giver brugerne besked på at følge specifikke web-adresser. Vær ekstremt forsigtig, hvis du åbner/reagerer på den slags meddelelser.

Blooper Virus hurtige links

- Denne virus er ikke en trussel

- Automatiske fjernelsesværktøjer til Malware

- 1. Hvordan fjernes Blooper virus ved hjælp af systemgendannelse?

- Genstart din computer i Fejlsikret tilstand med kommandoprompt

- Gendan systemfiler og indstillinger.

- 2. Fuldfør fjernelsen af Blooper virus

- 3. Gendan filer, der er påvirket af Blooper virus, ved hjælp af Shadow Volume Kopier

Automatiske fjernelsesværktøjer til Malware

(Win)

Bemærk: Denne Spyhunter-prøveversion tilbyder gratis at finde parasitter, såsom Blooper Virus, samt hjælpe med deres fjernelse. begrænset prøveversion tilgængelig, Terms of use, Privacy Policy, Uninstall Instructions,

1. Hvordan fjernes Blooper virus ved hjælp af systemgendannelse?

Genstart din computer i Fejlsikret tilstand med kommandoprompt

I Windows 7 / Vista / XP

- Start → Sluk → Genstart → OK

- Tast F8 uafbrudt, indtil vinduet med Avancerede startindstillinger dukker op.

- Vælg Fejlsikret tilstand med kommandoprompt.

I Windows 8 / 10

- Tast Power på Windows log ind skærmen. Tast og hold derpå Shift tasten nede og klik Genstart.

- Vælg Fejlfinding → Avancerede Indstillinger → Opstartsindstillinger og klik Genstart.

- Når den indlæses, vælg Aktiver Fejlsikret tilstand med kommandoprompt fra listen i Opstartsindstillinger.

Gendan systemfiler og indstillinger.

- Når Kommandoprompt tilstanden indlæses, tast cd gendannelse og tast Enter.

- Tast derefter rstrui.exe og tast Enter igen.

- Klik ”næste” i vinduet, er der kommet frem.

- Vælg et af gendannelsespunkterne, der er tilgængelige fra før, Blooper virus trængte ind i dit system, og klik derpå ”Næste”.

- For at starte Systemgendannelse klik ”Ja”.

2. Fuldfør fjernelsen af Blooper virus

Efter at du har gendannet dit system, anbefales du at scanne din computer med et anti-malware program, såsom Reimage, Spyhunter for at fjerne alle de ondsindede filer, der har forbindelse med Blooper virus.

3. Gendan filer, der er påvirket af Blooper virus, ved hjælp af Shadow Volume Kopier

Hvis du ikke anvender Systemgendannelsesindstillingen i dit operativsystem, er der mulighed for, at du kan bruge Shadow Copy øjebliksbilleder. De lagrer kopier af dine filer på det tidspunkt, hvor øjebliksbilledet for systemgendannelsen blev oprettet. Blooper virus prøver som regel på at slette alle mulige Shadow Volume Kopier, så denne metode virker nok ikke på alle computere. Men det kan være, at virussen ikke har held med det.

Shadow Volume Kopier er kun tilgængelige med Windows XP Service Pack 2, Windows Vista, Windows 7 samt Windows 8. Du kan få dine filer tilbage via Shadow Volume Kopier på to måder. Du kan gøre det ved hjælp af native Windows Tidligere Versioner eller via Shadow Explorer.

a) Native Windows Tidligere VersionerHøjre-klik på en krypteret fil og vælg Egenskaber>Tidligere versioner fanen. Nu vil du kunne se alle tilgængelige kopier af den pågældende fil og tidspunktet, da den blev lagret i en Shadow Volume Kopi. Vælg den filversion, du gerne vil have tilbage og klik Kopier, hvis du gerne vil gemme den i en af dine egne mapper, eller Gendannelse, hvis du gerne vil erstatte den eksisterende, krypterede fil. Hvis du gerne vil se indholdet af filen først, skal du bare klikke Åbn.

Det er et program, der findes gratis på internettet. Du kan downloade enten en fuld eller transportable version af Shadow Explorer. Åbn programmet. I øverste venstre hjørne skal du vælge det drev, hvor filen, du leder efter, er lagret. Du vil kunne se alle mapper i det drev. For at få en hel mappe tilbage, skal du højre-klikke på den og vælge ”Eksporter”. Vælg derefter, hvor du gerne vil lagre den.

Bemærk: I mange tilfælde er det umuligt at gendanne datafiler, der er påvirket af moderne ransomware. Derfor anbefaler jeg, at du anvender et ordentlig cloud sikkerhedskopieringssoftware som sikkerhedsforanstaltning. Vi kan anbefale Carbonite, BackBlaze, CrashPlan eller Mozy Home.