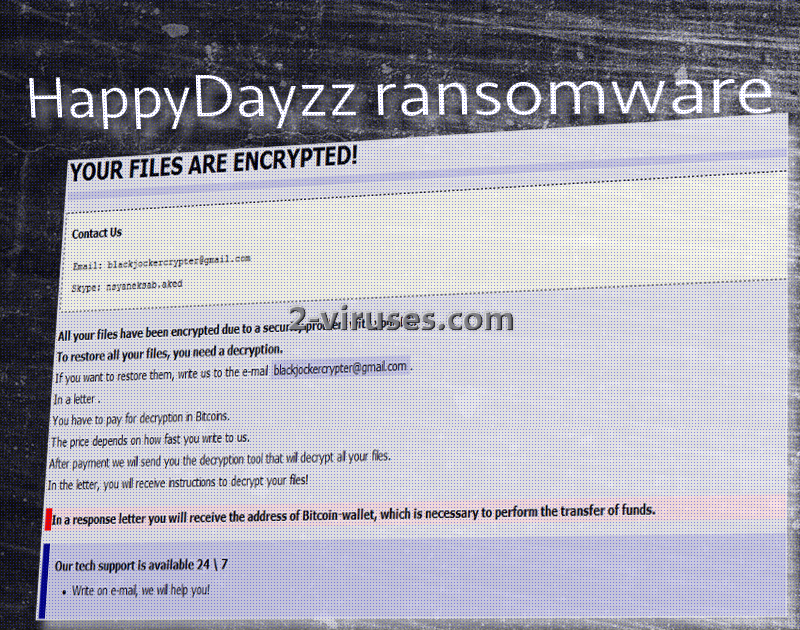

Da HappyDayzz krypto-virus tog sine første skridt, var sikkerhedseksperterne ivrige efter at sætte den i forbindelse med Globe ransomware, da begge har nogenlunde de samme beskeder om løsesummen. Men det er også nemt at tage fejl af, for instrukserne ser faktisk ens ud. Men man fandt altså hurtigt ud af, at HappyDayzz ransomware er en anden virus. Den er udstyret med en teknisk support, som siges at være til rådighed hele tiden. De folk, som er så uheldige at komme ud for denne infektion, bliver bedt om at kontakte udviklerne af HappyDayzz enten på Skype-adressen nsyaneksab.aked eller på [email protected]. I løbet af korrespondancen vil hackerne afsløre den nøjagtige mængde bitcoins, som de kræver for dekrypteringen. Ud over det vil de også informere ofrene om den bitcoin-wallet, hvortil de skal sende beløbet.

Fuld rapport over HappyDayzz ransomware

Når HappyDayzz krypto-virus er færdig med at kryptere filerne, vil den ikke alene ødelægge deres funktionalitet, den vil også gøre filnavnene uigenkendelige. [email protected] vil stå forrest, og den originale titel vil blive udskiftet med en række tilfældige bogstaver og tal. Dette nye filnavn vil få vedhæftet en unik udvidelse, .happyDayzz, som bliver hægtet ved alle de ødelagte data. Som du sikkert kan gætte, så vil de filer, der gennemgår disse ændringer, være totalt ubrugelige. En krypteret fil vil f. eks se sådan ud: [email protected].[random_combination].happydayzz.

Hackerne forklarer, at der kun er én sikker måde at gendanne filerne på, og det er ved at kontakte dem og finde ud af, hvordan man skal foretage betalingen. I den første besked om løsesummen kommer hackerne ikke ind på deres bitcoin-wallet, og heller ikke på det nøjagtige beløb. Men de anbefaler imidlertid, at ofrene sender dem to krypterede filer. Svindlerne vil dekryptere dem gratis og dermed vise, at de faktisk kan gendanne data. Men selvom det viser sig, at de ikke bluffer, kan vi ikke råde dig til at betale for den dekryptering, de tilbyder. Eftersom hackerne godt ved, at de kan komme til at hjælpe sikkerhedseksperterne med at fremstille et gendannelsesværktøj, hvis de gendanner nogle store filer gratis, så skal de 2 filer, som man sender, derfor være mindre end 5 MB.

Ifølge meldinger fra ofrene (det ser ud til, at denne variant i øjeblikket er i omløb), har udviklerne af HappyDayzz ransomware besluttet sig for at bruge en AES-kryptering. Filen, som indeholder instrukserne, hedder How to Recover Encrypted Files.hta. Billederne foroven illustrerer, hvordan filen ser ud. Selvom den virus som sagt kan minde om Globe virus, så ser det umiddelbart ud til, at de to infektioner er lavet af forskellige hackere.

Hvad med de filer, som HappyDayzz ransomware har ødelagt?

Ofrene har fortalt, at de almene krypteringsprogrammer ikke har kunnet klare opgaven. Men bare rolig, du kan også få dine filer tilbage på andre måder. Vi ved endnu ikke, om HappyDayzz virus sletter Shadow Volume Kopierne. Derfor bør du tjekke, om de stadig er intakte. Hvis de er, skulle du være i stand til at gendanne filerne. Og hvis du har gemt dine filer i sikkerhedskopilagre, inden de blev krypteret, skulle du ikke have nogle problemer med at få dine filer tilbage fra de lagre. Men inden du gør det, skal du først fjerne HappyDayzz ransomware fra systemet, for hvis du formår at dekryptere filerne, mens infektionen stadig er til stede, kan virussen simpelthen kryptere filerne igen. Til fjernelsen af ransomwareprogrammet kan vi anbefale et af følgende anti-malwareprogrammer: Reimage, Spyhunter eller Malwarebytes, som uden problemer tager sig af ransomware-infektioner.

Hvordan trænger HappyDayzz ransomware ind i systemet?

HappyDayzz virus kan bruge gamle tricks. Man kan finde nyttelasten i e-mails i spam-kategorien. De fleste af dem indeholder en vedhæftning, der er i stand til at inficere dig med den mest frygtindgydende slags malware. En anden taktik er exploit kits, som anvendes til at distribuere stort set alle virusser af denne slags. Hvis du sætter pris på din sikkerhed, så skal du undgå at besøge domæner, der måske har til hensigt at inficere dig med virusser.

Happydayzz Ransomware hurtige links

- Fuld rapport over HappyDayzz ransomware

- Hvad med de filer, som HappyDayzz ransomware har ødelagt?

- Hvordan trænger HappyDayzz ransomware ind i systemet?

- Automatiske fjernelsesværktøjer til Malware

- 1. Hvordan fjernes HappyDayzz ransomware ved hjælp af systemgendannelse?

- Genstart din computer i Fejlsikret tilstand med kommandoprompt

- Gendan systemfiler og indstillinger.

- 2. Fuldfør fjernelsen af HappyDayzz ransomware

- 3. Gendan filer, der er påvirket af HappyDayzz ransomware, ved hjælp af Shadow Volume Kopier

Automatiske fjernelsesværktøjer til Malware

(Win)

Bemærk: Denne Spyhunter-prøveversion tilbyder gratis at finde parasitter, såsom Happydayzz Ransomware, samt hjælpe med deres fjernelse. begrænset prøveversion tilgængelig, Terms of use, Privacy Policy, Uninstall Instructions,

1. Hvordan fjernes HappyDayzz ransomware ved hjælp af systemgendannelse?

Genstart din computer i Fejlsikret tilstand med kommandoprompt

I Windows 7 / Vista / XP

- Start → Sluk → Genstart → OK

- Tast F8 uafbrudt, indtil vinduet med Avancerede startindstillinger dukker op.

- Vælg Fejlsikret tilstand med kommandoprompt.

I Windows 8 / 10

- Tast Power på Windows log ind skærmen. Tast og hold derpå Shift tasten nede og klik Genstart.

- Vælg Fejlfinding → Avancerede Indstillinger → Opstartsindstillinger og klik Genstart.

- Når den indlæses, vælg Aktiver Fejlsikret tilstand med kommandoprompt fra listen i Opstartsindstillinger.

Gendan systemfiler og indstillinger.

- Når Kommandoprompt tilstanden indlæses, tast cd gendannelse og tast Enter.

- Tast derefter rstrui.exe og tast Enter igen.

- Klik ”næste” i vinduet, er der kommet frem.

- Vælg et af gendannelsespunkterne, der er tilgængelige fra før, HappyDayzz trængte ind i dit system, og klik derpå ”Næste”.

- For at starte Systemgendannelse klik ”Ja”.

2. Fuldfør fjernelsen af HappyDayzz ransomware

Efter at du har gendannet dit system, anbefales du at scanne din computer med et anti-malware program, såsom Reimage, Spyhunter for at fjerne alle de ondsindede filer, der har forbindelse med HappyDayzz.

3. Gendan filer, der er påvirket af HappyDayzz ransomware, ved hjælp af Shadow Volume Kopier

Hvis du ikke anvender Systemgendannelsesindstillingen i dit operativsystem, er der mulighed for, at du kan bruge Shadow Copy øjebliksbilleder. De lagrer kopier af dine filer på det tidspunkt, hvor øjebliksbilledet for systemgendannelsen blev oprettet. HappyDayzz prøver som regel på at slette alle mulige Shadow Volume Kopier, så denne metode virker nok ikke på alle computere. Men det kan være, at virussen ikke har held med det.

Shadow Volume Kopier er kun tilgængelige med Windows XP Service Pack 2, Windows Vista, Windows 7 samt Windows 8. Du kan få dine filer tilbage via Shadow Volume Kopier på to måder. Du kan gøre det ved hjælp af native Windows Tidligere Versioner eller via Shadow Explorer.

a) Native Windows Tidligere VersionerHøjre-klik på en krypteret fil og vælg Egenskaber>Tidligere versioner fanen. Nu vil du kunne se alle tilgængelige kopier af den pågældende fil og tidspunktet, da den blev lagret i en Shadow Volume Kopi. Vælg den filversion, du gerne vil have tilbage og klik Kopier, hvis du gerne vil gemme den i en af dine egne mapper, eller Gendannelse, hvis du gerne vil erstatte den eksisterende, krypterede fil. Hvis du gerne vil se indholdet af filen først, skal du bare klikke Åbn.

Det er et program, der findes gratis på internettet. Du kan downloade enten en fuld eller transportable version af Shadow Explorer. Åbn programmet. I øverste venstre hjørne skal du vælge det drev, hvor filen, du leder efter, er lagret. Du vil kunne se alle mapper i det drev. For at få en hel mappe tilbage, skal du højre-klikke på den og vælge ”Eksporter”. Vælg derefter, hvor du gerne vil lagre den.

Bemærk: I mange tilfælde er det umuligt at gendanne datafiler, der er påvirket af moderne ransomware. Derfor anbefaler jeg, at du anvender et ordentlig cloud sikkerhedskopieringssoftware som sikkerhedsforanstaltning. Vi kan anbefale Carbonite, BackBlaze, CrashPlan eller Mozy Home.