Parisher Ransomware er en variant af Mobef cryptomalware. Det blev udgivet i sommeren 2016 og har allerede inficeret næsten 20.000 computersystemer verden over. Udviklerne af denne nye version af Mobef sigter efter virksomheder, som er computernetværk, tillige med almindelige brugere, dvs. personlige computere. Ingen af disse to grupper kan føle sig trygge. Parisher ransomware virus benytter den utrættelige asymmetriske krypteringsalgoritme til at kryptere de bestemte filer (som vi vil komme nærmere ind på om lidt). Den efterlader løsesum-beskeden, som indeholder flere e-mails, og forlanger en helt vanvittig løsesum i bitcoins, som svarer til ca. 3000 dollars.

Parisher Ransomware i detaljer

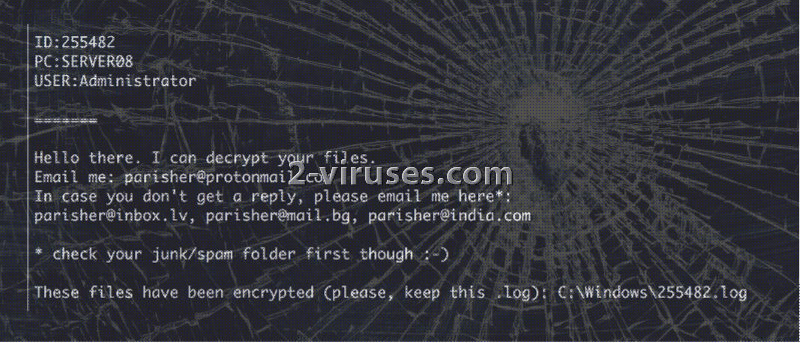

Parisher cryptomalware krypterer alle arkiver, .doc, .xls, .pdf filer, med AES (Avanceret krypteringsstandard) kryptering kombineret med RSA (Ron Rivest, Adi Shamir og Leonard Adleman) algoritme. Denne kombination af nøglerne er almindeligt kendt som en asymmetrisk kryptering. Billeder, som har udvidelsen .jpg, bliver ikke låst af denne filkrypterende trussel. I modsætning til størstedelen af disse crypto-lockere vedhæfter Parisher virus ikke nogen ekstra filnavnsudvidelse til de krypterede filer. Når datafilerne med de førnævnte udvidelser bliver krypteret, oprettes ENCRYPT1ON.KEY123 filen, der indeholder den offentlige krypteringsnøgle, og beskeden om løsesummen, 1INFORMAT1ONFOR.YOU, smides ind i de forvanskede mapper som en tekstfil:

ID:7459374

PC:DC01

USER:administrator

=======

Hejsa. Jeg kan dekryptere dine filer.

Send mig en e-mail: [email protected]

Hvis du ikke modtager et svar, så send en e-mail til mig her*:

[email protected], [email protected], [email protected]

* tjek dog først din junk/spam-mappe ?

Disse filer er blevet krypteret (behold denne .log): C:Windows7459374.log

Man kan se denne overflod af kontaktadresser i beskeden: [email protected] (den første), [email protected], [email protected] og [email protected] – med alle dem kan man kontakte de kriminelle. 5 BTC, hvilket svarer til ca. 3.231,13 dollars i skrivende stund, er det beløb, som it-svindlerne bag Parisher cryptomalware er villige til at fravriste deres ofre. Selvom dette pengebeløb ikke fremgår i beskeden om løsesummen, er det blevet rapporteret, at hackerne forlanger denne betaling. Vi har hverken nogen oplysninger om betalingerne, der er foretaget af de ramte brugere, eller om overførslen af den private nøgle. Uanset hvad, så skal man endelig ikke have noget som helst at gøre med udviklere af ransomwareprogrammer.

Sådan ser skrivebordet på computeren ud efter et angreb af Parisher cryptomalware:

Hvad skal man gøre med de låste filer efter angrebet af Parisher Ransomware?

Man kan endnu ikke dekryptere Parisher encoder. Den er stadig under analyse. Men lav kopier af de inficerede filer/drev, så du kan drage nytte af dekrypteringsprogrammet, når det er blevet udgivet. Indtil da kan du gøre brug af sikkerhedskopierne af de ødelagte data, tjek systemgendannelse. Anvend et værktøj til datagendannelse, hvoraf du kan vælge mellem et bredt udvalg af professionelle softwareprogrammer, såsom Recuva, produkter fra Kaspersky osv.

Hvorfor er fjernelsen af Parisher Ransomware vigtigere end datagendannelse?

Ransomware virusser kan fortsætte med at kryptere data. Hvis de bliver hængende i dit computersystem, kan de kryptere alle de særlige filopbevaringer i din enhed, ja selv de nye filer, som du gemmer på din computer ved hver genstart. Derfor er du nødt til at fjerne det, før du bruger dine sikkerhedskopier eller downloader et program til datagendannelse. Anvend et professionelt program, såsom Reimage, Spyhunter eller Hitman for at slette Parisher malware. Genstart din pc i Fejlsikret tilstand med netværk og kør et af de anbefalede anti-malwareprogrammer. I slutningen af denne artikel bringer vi en manuel fjernelsesvejledning udviklet til de mere erfarne computerbrugere.

Hvordan spredes Parisher Ransomware og hvordan undgår man fremover ransomware-angreb?

Parisher krypteringsmalware distribueres via fjernadgangssoftware, nemlig RDP (Remote Desktop Protocol) og TeamViewer fjernstyring. Dette er nemt at gennemføre, hvis computersystemet er sårbart. Computerbrugere skal derfor ikke udsætte softwareopdateringer. Opdateringerne skal dog undersøges først, inden systemet opgraderes, for de kan nemlig også bringe malware ind i enheden. Det er også meget vigtigt at have et pålideligt sikkerhedsværktøj, såsom Reimage. Den slags professionelle værktøjer har en real-time sikkerhedsfunktion indlejret, som blokerer de ondsindede koder og forhindre dem i at infiltrere computersystemet.

Parisher Ransomware hurtige links

- Parisher Ransomware i detaljer

- Hvad skal man gøre med de låste filer efter angrebet af Parisher Ransomware?

- Hvorfor er fjernelsen af Parisher Ransomware vigtigere end datagendannelse?

- Hvordan spredes Parisher Ransomware og hvordan undgår man fremover ransomware-angreb?

- Automatiske fjernelsesværktøjer til Malware

- 1. Hvordan fjernes Parisher Ransomware ved hjælp af systemgendannelse?

- Genstart din computer i Fejlsikret tilstand med kommandoprompt

- Gendan systemfiler og indstillinger.

- 2. Fuldfør fjernelsen af Parisher Ransomware

- 3. Gendan filer, der er påvirket af Parisher Ransomware, ved hjælp af Shadow Volume Kopier

Automatiske fjernelsesværktøjer til Malware

(Win)

Bemærk: Denne Spyhunter-prøveversion tilbyder gratis at finde parasitter, såsom Parisher Ransomware, samt hjælpe med deres fjernelse. begrænset prøveversion tilgængelig, Terms of use, Privacy Policy, Uninstall Instructions,

1. Hvordan fjernes Parisher Ransomware ved hjælp af systemgendannelse?

Genstart din computer i Fejlsikret tilstand med kommandoprompt

I Windows 7 / Vista / XP

- Start → Sluk → Genstart → OK

- Tast F8 uafbrudt, indtil vinduet med Avancerede startindstillinger dukker op.

- Vælg Fejlsikret tilstand med kommandoprompt.

I Windows 8 / 10

- Tast Power på Windows log ind skærmen. Tast og hold derpå Shift tasten nede og klik Genstart.

- Vælg Fejlfinding → Avancerede Indstillinger → Opstartsindstillinger og klik Genstart.

- Når den indlæses, vælg Aktiver Fejlsikret tilstand med kommandoprompt fra listen i Opstartsindstillinger.

Gendan systemfiler og indstillinger.

- Når Kommandoprompt tilstanden indlæses, tast cd gendannelse og tast Enter.

- Tast derefter rstrui.exe og tast Enter igen.

- Klik ”næste” i vinduet, er der kommet frem.

- Vælg et af gendannelsespunkterne, der er tilgængelige fra før, Parisher Ransomware trængte ind i dit system, og klik derpå ”Næste”.

- For at starte Systemgendannelse klik ”Ja”.

2. Fuldfør fjernelsen af Parisher Ransomware

Efter at du har gendannet dit system, anbefales du at scanne din computer med et anti-malware program, såsom Reimage, Spyhunter for at fjerne alle de ondsindede filer, der har forbindelse med Parisher Ransomware.

3. Gendan filer, der er påvirket af Parisher Ransomware, ved hjælp af Shadow Volume Kopier

Hvis du ikke anvender Systemgendannelsesindstillingen i dit operativsystem, er der mulighed for, at du kan bruge Shadow Copy øjebliksbilleder. De lagrer kopier af dine filer på det tidspunkt, hvor øjebliksbilledet for systemgendannelsen blev oprettet. Parisher Ransomware prøver som regel på at slette alle mulige Shadow Volume Kopier, så denne metode virker nok ikke på alle computere. Men det kan være, at virussen ikke har held med det.

Shadow Volume Kopier er kun tilgængelige med Windows XP Service Pack 2, Windows Vista, Windows 7 samt Windows 8. Du kan få dine filer tilbage via Shadow Volume Kopier på to måder. Du kan gøre det ved hjælp af native Windows Tidligere Versioner eller via Shadow Explorer.

a) Native Windows Tidligere VersionerHøjre-klik på en krypteret fil og vælg Egenskaber>Tidligere versioner fanen. Nu vil du kunne se alle tilgængelige kopier af den pågældende fil og tidspunktet, da den blev lagret i en Shadow Volume Kopi. Vælg den filversion, du gerne vil have tilbage og klik Kopier, hvis du gerne vil gemme den i en af dine egne mapper, eller Gendannelse, hvis du gerne vil erstatte den eksisterende, krypterede fil. Hvis du gerne vil se indholdet af filen først, skal du bare klikke Åbn.

Det er et program, der findes gratis på internettet. Du kan downloade enten en fuld eller transportable version af Shadow Explorer. Åbn programmet. I øverste venstre hjørne skal du vælge det drev, hvor filen, du leder efter, er lagret. Du vil kunne se alle mapper i det drev. For at få en hel mappe tilbage, skal du højre-klikke på den og vælge ”Eksporter”. Vælg derefter, hvor du gerne vil lagre den.

Bemærk: I mange tilfælde er det umuligt at gendanne datafiler, der er påvirket af moderne ransomware. Derfor anbefaler jeg, at du anvender et ordentlig cloud sikkerhedskopieringssoftware som sikkerhedsforanstaltning. Vi kan anbefale Carbonite, BackBlaze, CrashPlan eller Mozy Home.