Denne uge har været særligt ”givende” i malware-verdenen. Sikkerhedsforskerne er forbløffet over antallet af ransomware-virusser, der er udgivet inden for sådan en relativ kort periode. ZeroCrypt virus er endnu en omgang sure sokker, der distribueres på flere luskede måder. Så det er en kæmpe fejl, hvis du tror, at ransomware-virusser ikke har noget med dig at gøre, og at deres aktivitet ligger langt væk. Udviklerne anvender en kompliceret krypteringsalgoritme og med den er ZeroCrypt virus klar til start. De har valgt RSA-1024 krypteringen for at kunne bringe plagerne ind i brugernes enheder. Og ved hjælp af de komplekse krypteringsalgoritmer er det muligt at designe ransomware-virusser og få dem til at skræmme internetbrugerne med tanken om, at de kan miste vigtige data. Hvis du har gemt vigtig information på din enhed, skal du lave kopier af filerne samt gemme dem alternative steder. Der er oprettet forskellige lagringsmuligheder for sikkerhedskopier til netop dette formål.

Om ZeroCrypt Ransomware

Lad os nu kigge nærmere på ZeroCrypt virus. Så snart programmets nyttelast har slået rødder i dit system, skal der ikke meget til, for at den kan vokse. Den må dog ikke blive opdaget, førend det er for sent at foretage nogle forholdsregler. ZeroCrypt virus vil gøre, hvad der passer den og fremtvinger sine modifikationer i din enhed. Programmet vil modificere/tilføje poster i Windows registreringsdatabasenøglerne med henblik på, at nyttelasten kan starte, hver gang computeren gør sig klar til processer. Apropos procedurer i dit system – ZeroCrypt virus vil også tilføje nogle tilsyneladende harmløse processer. De har som regel almindelige navne, som ikke vil vække opsigt. Det ville være alt for risikabelt, hvis en ransomware-virus tilføjer en proces med navnet ”encryption” (kryptering). Så for at holde sin tilstedeværelse skjult må den forholde sig tavs. Først når krypteringen med RSA-1024 krypteringen har gjort alle dine filer syge, vil ZeroCrypt virus afsløre sin identitet og tilstedeværelse. Ransomwareprogrammet vil sætte sit præg på hver krypteret fil: .zn2016-udvidelsen. For eksempel bliver mydog.jpg eller homework.doc til mydog.jpg.zn2016 og homework.doc.zn2016.

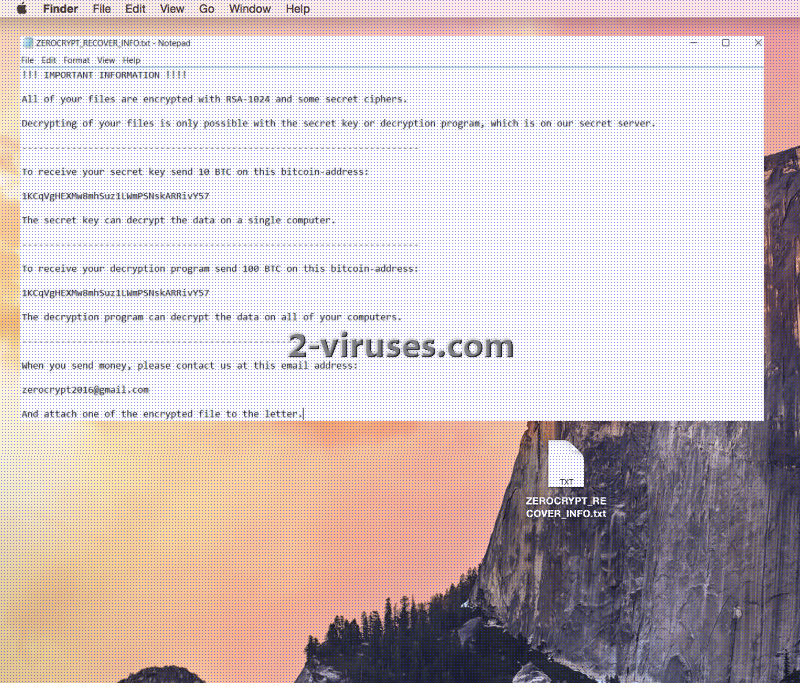

!!! VIGTIG INFORMATION !!!

Alle dine filer er blevet krypteret med RSA-1024 samt nogle hemmelige krypteringer.

Det er kun muligt at dekryptere dine filer med den hemmelige nøgle eller dekrypteringsprogrammet, som befinder sig i vores hemmelige server.

———————————————————-

For at modtage din hemmelige nøgle skal du sende 10 BTC til denne bitcoin-adresse:

1KCqVgHEXMw8mhSuz1LWmPSNskARRivY57

Den hemmelige nøgle kan dekryptere data på én computer.

———————————————————-

For at modtage dit dekrypteringsprogram skal du sende 100 BTC til denne bitcoin-adresse:

1KCqVgHEXMw8mhSuz1LWmPSNskARRivY57

Dekrypteringsprogrammet kan dekryptere data på alle dine computere.

———————————————————-

Når du sender pengene, så kontakt os venligst på denne e-mailadresse:

Og vedhæft en af de krypterede filer i e-mailen.

Hvordan dekrypterer man filer, der er krypteret af ZeroCrypt Ransomware?

Det er simpelthen for absurd at forlange 100 eller 10 bitcoins som betaling for dekryptering. Hvis du ikke kender til bitcoin-valutaen, så kan vi fortælle dig, at 10 BTC svarer til 7238,10 dollars. Svindlerne forventer simpelthen, at man betaler den enorme sum penge, hvis man gerne vil have sine filer tilbage. Det fremgår imidlertid, at nøglen kun virker på én computer. Så hvis du foretrækker et mere vidtspændende dekrypteringsværktøj, bliver du rådet til at betalte den overdådige pris på 100 BTC. Du kan selv regne beløbet ud og dermed afgøre, om udviklerne af ZeroCrypt virus er skøre eller totalt vanvittige. Du skal aldrig betale svindlere for et dekrypteringsværktøj, og beløbet, som ZeroCrypt virus har sat snuden op efter, giver slet ikke mening.

Hvordan distribueres ZeroCrypt Ransomware?

Spam-post er et stort problem for internetbrugere med e-mail indbakker. Og hvem har ikke sådan én? Svindlerne er også klar over det faktum og de er parate til at udnytte det. Inficeret spam-post bliver regelmæssigt sendt rundt til diverse e-mail konti for at teste, om folk er godtroende nok til at downloade tilfældige vedhæftninger. Sådan bliver ransomware-virussernes nyttelast som regel placeret i computersystemet. Det meste af den slags post er udformet på sådan en måde, at den virker lovlig. Så når man modtager en e-mail af den slags (mærkelig eller ej), skal man tjekke dens troværdighed. Et råd er at være opmærksom på afsenderens e-mailadresse. Hvis den er alt for lang, indeholder en masse tal og ikke ligefrem kan kaldes en pålidelig e-mail fra en bestemt myndighed, så er en virus muligvis ude på at ramme din enhed.

Reimage, Spyhunter eller Hitman er klar til at forsyne dig med pålidelige sikkerhedsforanstaltninger, som vil få din enhed til at køre på en effektiv måde. ZeroCrypt virus skal fjernes, for dens tilstedeværelse gavner dig ikke. Inden du sletter den, skal du først kopiere de krypterede data, hvis ransomwareprogrammet nu skulle være programmeret til at slette dem, inden det bliver fjernet.

Zerocrypt Ransomware hurtige links

- Om ZeroCrypt Ransomware

- Hvordan dekrypterer man filer, der er krypteret af ZeroCrypt Ransomware?

- Hvordan distribueres ZeroCrypt Ransomware?

- Automatiske fjernelsesværktøjer til Malware

- 1. Hvordan fjernes ZeroCrypt ransomware ved hjælp af systemgendannelse?

- Genstart din computer i Fejlsikret tilstand med kommandoprompt

- Gendan systemfiler og indstillinger.

- 2. Fuldfør fjernelsen af ZeroCrypt ransomware

- 3. Gendan filer, der er påvirket af ZeroCrypt ransomware, ved hjælp af Shadow Volume Kopier

Automatiske fjernelsesværktøjer til Malware

(Win)

Bemærk: Denne Spyhunter-prøveversion tilbyder gratis at finde parasitter, såsom Zerocrypt Ransomware, samt hjælpe med deres fjernelse. begrænset prøveversion tilgængelig, Terms of use, Privacy Policy, Uninstall Instructions,

1. Hvordan fjernes ZeroCrypt ransomware ved hjælp af systemgendannelse?

Genstart din computer i Fejlsikret tilstand med kommandoprompt

I Windows 7 / Vista / XP

- Start → Sluk → Genstart → OK

- Tast F8 uafbrudt, indtil vinduet med Avancerede startindstillinger dukker op.

- Vælg Fejlsikret tilstand med kommandoprompt.

I Windows 8 / 10

- Tast Power på Windows log ind skærmen. Tast og hold derpå Shift tasten nede og klik Genstart.

- Vælg Fejlfinding → Avancerede Indstillinger → Opstartsindstillinger og klik Genstart.

- Når den indlæses, vælg Aktiver Fejlsikret tilstand med kommandoprompt fra listen i Opstartsindstillinger.

Gendan systemfiler og indstillinger.

- Når Kommandoprompt tilstanden indlæses, tast cd gendannelse og tast Enter.

- Tast derefter rstrui.exe og tast Enter igen.

- Klik ”næste” i vinduet, er der kommet frem.

- Vælg et af gendannelsespunkterne, der er tilgængelige fra før, ZeroCrypt ransomware trængte ind i dit system, og klik derpå ”Næste”.

- For at starte Systemgendannelse klik ”Ja”.

2. Fuldfør fjernelsen af ZeroCrypt ransomware

Efter at du har gendannet dit system, anbefales du at scanne din computer med et anti-malware program, såsom Reimage, Spyhunter for at fjerne alle de ondsindede filer, der har forbindelse med ZeroCrypt ransomware.

3. Gendan filer, der er påvirket af ZeroCrypt ransomware, ved hjælp af Shadow Volume Kopier

Hvis du ikke anvender Systemgendannelsesindstillingen i dit operativsystem, er der mulighed for, at du kan bruge Shadow Copy øjebliksbilleder. De lagrer kopier af dine filer på det tidspunkt, hvor øjebliksbilledet for systemgendannelsen blev oprettet. ZeroCrypt ransomware prøver som regel på at slette alle mulige Shadow Volume Kopier, så denne metode virker nok ikke på alle computere. Men det kan være, at virussen ikke har held med det.

Shadow Volume Kopier er kun tilgængelige med Windows XP Service Pack 2, Windows Vista, Windows 7 samt Windows 8. Du kan få dine filer tilbage via Shadow Volume Kopier på to måder. Du kan gøre det ved hjælp af native Windows Tidligere Versioner eller via Shadow Explorer.

a) Native Windows Tidligere VersionerHøjre-klik på en krypteret fil og vælg Egenskaber>Tidligere versioner fanen. Nu vil du kunne se alle tilgængelige kopier af den pågældende fil og tidspunktet, da den blev lagret i en Shadow Volume Kopi. Vælg den filversion, du gerne vil have tilbage og klik Kopier, hvis du gerne vil gemme den i en af dine egne mapper, eller Gendannelse, hvis du gerne vil erstatte den eksisterende, krypterede fil. Hvis du gerne vil se indholdet af filen først, skal du bare klikke Åbn.

Det er et program, der findes gratis på internettet. Du kan downloade enten en fuld eller transportable version af Shadow Explorer. Åbn programmet. I øverste venstre hjørne skal du vælge det drev, hvor filen, du leder efter, er lagret. Du vil kunne se alle mapper i det drev. For at få en hel mappe tilbage, skal du højre-klikke på den og vælge ”Eksporter”. Vælg derefter, hvor du gerne vil lagre den.

Bemærk: I mange tilfælde er det umuligt at gendanne datafiler, der er påvirket af moderne ransomware. Derfor anbefaler jeg, at du anvender et ordentlig cloud sikkerhedskopieringssoftware som sikkerhedsforanstaltning. Vi kan anbefale Carbonite, BackBlaze, CrashPlan eller Mozy Home.