Til trods for at være et nyt medlem i den ikke-så-hemmelige kreds af ransomwareprogrammer, formår Rotor virus at overraske selv dem, der har set en lang række varianter af disse infektioner. Udviklerne er usædvanlige – dvs. usædvanligt grådige. Mens alle andre virusser forlanger en løsesum på 3 eller 4 Bitcoins max, så kræver dette særlige eksempel 4406.36 dollars (7 BTC) for dets ”hårde arbejde” og ”engagement”. Vi kan slet ikke forstå, hvorfor de tvivlsomme programmører er så krævende. De distribuerer Rotor-ransomwareprogrammets primære fil, som kaldes GbMxybQN.exe, og som de inden har programmeret til at foretage ændringer samt til sidst en kryptering. Vi håber ikke, at dette ransomware har haft held med at modtage 7 bitcoins for dekrypteringen i løbet at dets relativt korte karriere. For at komme ud af dette rod, er det bedst at køre en fuld sikkerhedsscanning, efter at man har modtaget beskeden om løsesummen. Forskellige anti-malwareprogrammer kan registrere Rotor virus med følgende navne: Win32.KadrBot [Trj], Trojan Heur.FU.E24BF9, FileCryptor.MMN, Trojan.Win.32.Generic!BT osv.

Om Rotor Virus

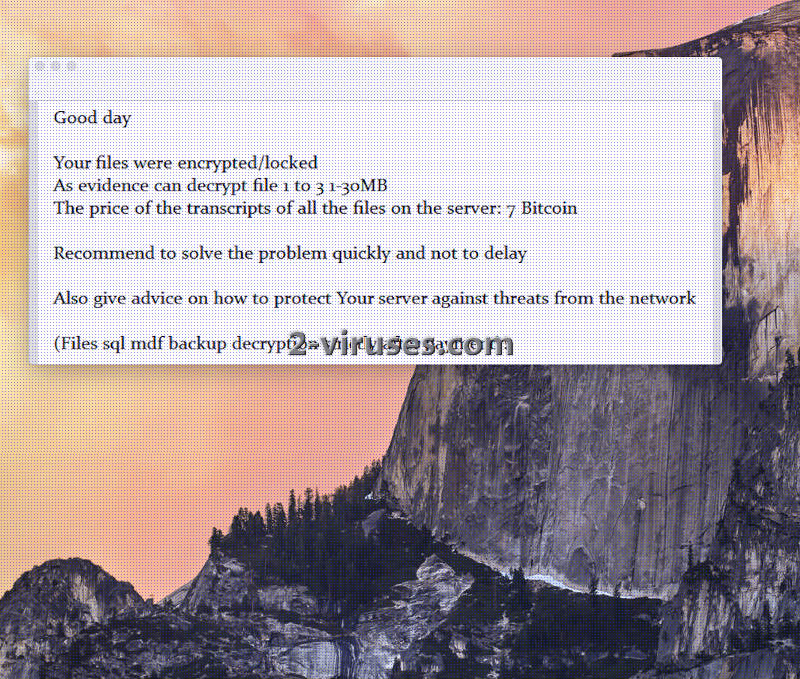

Rotor virus er endnu et ynkeligt forsøg på at lokke penge ud af computerbrugere. Selvom de forlanger så vanvittigt mange bitcoins, kan vi ikke se bort fra det faktum, at desperate situationer nogle gange kræver desperate handlinger. Det ville være ret skørt at bruge så mange penge på noget, som kommer fra de skruppelløse udviklere af Rotor virus. Interessant nok sigter denne variant ikke alene efter separate operativsystemer, den kan også påvirke servere. I beskeden om løsesummen forneden kan du tydeligt se ordet ”server” og i hvilken sammenhæng, det blev brugt. Vi skal også lige nævne, at det ikke er alle brugere, som kalder denne virus for Rotor. Nogle gange bruger de også det temmelig underlige navn, Cocoslim98. Det skyldes, at navnet på en af de mulige udvidelser består af denne e-mailadresse.

Når Rotor virus er trængt ind i din enhed, vil den fuldføre alle de almindelige formål. Den nøjagtige algoritme til krypteringen er stadig et mysterium, men de udsatte eksekverbare skulle umiddelbart være de mest populære udvidelser såsom: .doc, .zip, .png, .jpg, .gif, .pdf osv. Det betyder, at en stor del af dine værdifulde data kan blive kompromitteret. Når krypteringen er fuldført, vil ofrene ikke være i stand til at få adgang til dem. Det er ret nemt at identificere de filer, der er ”blevet dømt til døden”. Rotor virus vedhæfter 3 udvidelser: [email protected]____.tar, ____tarTrojan-Ransom.Win32.Rotor or [email protected]____.tar. Selvom udviklerne ikke skriver i beskeden, at du skal kontakte dem, så går de ud fra, at det går op for dig selv. Hvorfor ville de ellers indlemme e-mailadresserne i de vedhæftede udvidelser? Udover det så er det muligt, at de vil gå med til at dekryptere en af dine krypterede filer. Nogle gange er det ret nyttigt at benytte den mulighed, for sikkerhedsforskerne har en større chance for at finde en dekrypteringsmetode, hvis de har en krypteret og en gendannet eksekverbar. For at gøre it-eksperternes arbejde endnu mere vanskeligt, vil Rotor ransomware højst sandsynligt slette Shadow Volume kopierne.

Hvordan dekrypterer man filer, der er krypteret af Rotor Virus?

Sikkerhedsforskerne har endnu ikke fået kreeret et passende dekrypteringsværktøj. Men vi håber, at det vil ske inden for nærmeste fremtid. Så for nu kan du forsøge dig med de alternative metoder, som du kan finde i afsnittet forneden. Du kan prøve almindelige værktøjer eller tjekke, om ransomwareprogrammet virkelig har slettet Shadow Volume kopierne. Hvis du læser denne artikel blot for at få mere viden, så skulle du tage og følge vores råd om at gemme dine data i en opbevaringsfacilitet for sikkerhedskopier. Der findes forskellige online faciliteter, der kan beskytte dine data. Du kan også uploade diner filer på et USB-flashdrev. Flashdrevene bør ikke være tilsluttet din computer, eftersom ransomware-virusser er i stand til at kryptere data, der er gemt på den slags USB’er.

Hvordan distribueres Rotor Virus?

Man kan finde Rotor virus forskellige steder: e-mailkonti, sociale netværk, tilfældige popup-annoncer eller via andre upålidelige kilder. Du bør være mere opmærksom, når du surfer på nettet, og du skal ikke åbne materiale udover det sædvanlige. Det er blevet meget populært at sprede virusser via Facebook, i det man tagger tilfældige personer i en foruroligende video. Når man så åbner et eksternt link til videoen, kan computeren blive inficeret. E-mail indbakker kan også blive fyldt med mærkelig post, som indeholder vedhæftninger. Du bør kun downloade dem, hvis du er sikker på afsenderens troværdighed.

Reimage, Spyhunter eller Malwarebytes er her for at destruere Rotor virus. De følgende afsnit kommer med en mere detaljeret beskrivelse af dekrypteringen og fjernelsen.

Rotor Virus hurtige links

- Om Rotor Virus

- Hvordan dekrypterer man filer, der er krypteret af Rotor Virus?

- Hvordan distribueres Rotor Virus?

- Automatiske fjernelsesværktøjer til Malware

- 1. Hvordan fjernes Rotor Virus ved hjælp af systemgendannelse?

- Genstart din computer i Fejlsikret tilstand med kommandoprompt

- Gendan systemfiler og indstillinger.

- 2. Fuldfør fjernelsen af Rotor Virus

- 3. Gendan filer, der er påvirket af Rotor Virus, ved hjælp af Shadow Volume Kopier

Automatiske fjernelsesværktøjer til Malware

(Win)

Bemærk: Denne Spyhunter-prøveversion tilbyder gratis at finde parasitter, såsom Rotor Virus, samt hjælpe med deres fjernelse. begrænset prøveversion tilgængelig, Terms of use, Privacy Policy, Uninstall Instructions,

1. Hvordan fjernes Rotor Virus ved hjælp af systemgendannelse?

Genstart din computer i Fejlsikret tilstand med kommandoprompt

I Windows 7 / Vista / XP

- Start → Sluk → Genstart → OK

- Tast F8 uafbrudt, indtil vinduet med Avancerede startindstillinger dukker op.

- Vælg Fejlsikret tilstand med kommandoprompt.

I Windows 8 / 10

- Tast Power på Windows log ind skærmen. Tast og hold derpå Shift tasten nede og klik Genstart.

- Vælg Fejlfinding → Avancerede Indstillinger → Opstartsindstillinger og klik Genstart.

- Når den indlæses, vælg Aktiver Fejlsikret tilstand med kommandoprompt fra listen i Opstartsindstillinger.

Gendan systemfiler og indstillinger.

- Når Kommandoprompt tilstanden indlæses, tast cd gendannelse og tast Enter.

- Tast derefter rstrui.exe og tast Enter igen.

- Klik ”næste” i vinduet, er der kommet frem.

- Vælg et af gendannelsespunkterne, der er tilgængelige fra før, Cocoslim98 trængte ind i dit system, og klik derpå ”Næste”.

- For at starte Systemgendannelse klik ”Ja”.

2. Fuldfør fjernelsen af Rotor Virus

Efter at du har gendannet dit system, anbefales du at scanne din computer med et anti-malware program, såsom Reimage, Spyhunter for at fjerne alle de ondsindede filer, der har forbindelse med Cocoslim98.

3. Gendan filer, der er påvirket af Rotor Virus, ved hjælp af Shadow Volume Kopier

Hvis du ikke anvender Systemgendannelsesindstillingen i dit operativsystem, er der mulighed for, at du kan bruge Shadow Copy øjebliksbilleder. De lagrer kopier af dine filer på det tidspunkt, hvor øjebliksbilledet for systemgendannelsen blev oprettet. Cocoslim98 prøver som regel på at slette alle mulige Shadow Volume Kopier, så denne metode virker nok ikke på alle computere. Men det kan være, at virussen ikke har held med det.

Shadow Volume Kopier er kun tilgængelige med Windows XP Service Pack 2, Windows Vista, Windows 7 samt Windows 8. Du kan få dine filer tilbage via Shadow Volume Kopier på to måder. Du kan gøre det ved hjælp af native Windows Tidligere Versioner eller via Shadow Explorer.

a) Native Windows Tidligere VersionerHøjre-klik på en krypteret fil og vælg Egenskaber>Tidligere versioner fanen. Nu vil du kunne se alle tilgængelige kopier af den pågældende fil og tidspunktet, da den blev lagret i en Shadow Volume Kopi. Vælg den filversion, du gerne vil have tilbage og klik Kopier, hvis du gerne vil gemme den i en af dine egne mapper, eller Gendannelse, hvis du gerne vil erstatte den eksisterende, krypterede fil. Hvis du gerne vil se indholdet af filen først, skal du bare klikke Åbn.

Det er et program, der findes gratis på internettet. Du kan downloade enten en fuld eller transportable version af Shadow Explorer. Åbn programmet. I øverste venstre hjørne skal du vælge det drev, hvor filen, du leder efter, er lagret. Du vil kunne se alle mapper i det drev. For at få en hel mappe tilbage, skal du højre-klikke på den og vælge ”Eksporter”. Vælg derefter, hvor du gerne vil lagre den.

Bemærk: I mange tilfælde er det umuligt at gendanne datafiler, der er påvirket af moderne ransomware. Derfor anbefaler jeg, at du anvender et ordentlig cloud sikkerhedskopieringssoftware som sikkerhedsforanstaltning. Vi kan anbefale Carbonite, BackBlaze, CrashPlan eller Mozy Home.