Man har registreret, at der i øjeblikket bliver distribueret en ny slags ransomware kaldet ”Scarab Ransomware” i rigelige mængder. Distributionen af dette ransomware sker ved hjælp af malspam, og Necurs botnet bliver anvendt til formålet. Selvom det nøjagtige antal stadig er ukendt, er det tydeligt, at der til dags dato allerede er blevet sendt langt over 10 millioner skadelige e-mails, og antallet er stadig stigende. Det lykkedes de it-kriminelle bag denne virus at sende over 3 millioner e-mails inden for et tidsrum på 4 timer – det er ret imponerende. Sådan som denne virus bliver distribueret, minder den lidt om infektionen Jaff ransomware.

Scarab Virus – opdaget i juni, aktiv i november

Hvis du tror, at dette Scarab ransomware er noget nyt, så kan du godt tro om igen – det blev opdaget tilbage i juni måned af it-sikkerhedseksperten Michael Gillespie. Så hvorfor nævner vi det først nu, et par måneder senere? Mest fordi det ikke var så aktivt før nu. Nu er der blevet ændret lidt på det, og den endelige version af programmet er endnu farligere.

Apropos distributionen, så viser virussens nyttelast sig i form af en vedhæftning i en e-mail med emnet ”Scanned from *tilfældigt firmanavn*”. Der er højst sandsynligt flere billeder og en .zip-fil vedhæftet til den. Og hvis man åbner zip-filen, bliver enheden inficeret. Derefter vil nyttelasten automatisk lande på computeren, og de skadelige filer bliver efterfølgende downloadet.

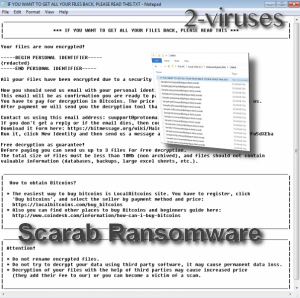

Når Scarab virus er inde i systemet, begynder krypteringsprocessen automatisk – der bliver tilføjet en unik udvidelse .[[email protected]].scarab til slutningen af alle personlige filer på computeren, hvilket gør dem ubrugelige. Det vides ikke, hvilken slags kryptografi Scarab anvender, men uanset hvad er der i øjeblikket ikke noget værktøj, der kan dekryptere filerne.

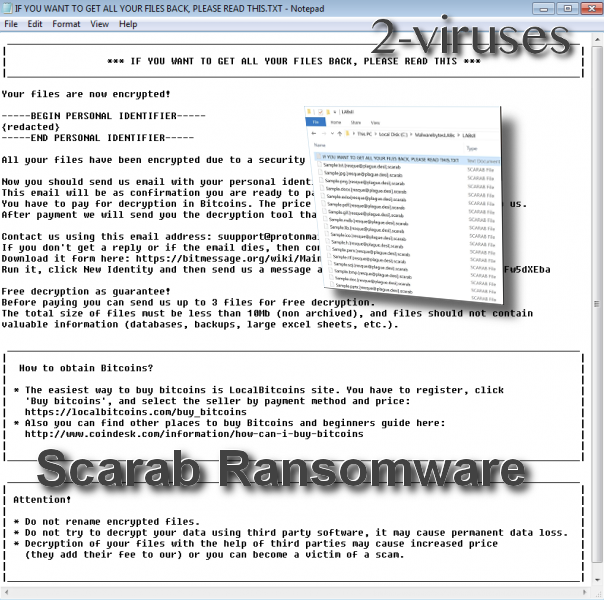

Efter krypteringen vil Scarab ransomware, som sædvanligt, oprette en løsesumsbesked kaldet ”IF YOU WANT TO GET ALL YOUR FILES BACK, PLEASE READ THIS.TXT”, og placere den i hver mappe med de krypterede filer samt på skrivebordet. Den oprindelige tekst i beskeden lyder som følgende:

*** IF YOU WANT TO GET ALL YOUR FILES BACK, PLEASE READ THIS ***

Your files are now encrypted!

All your files have been encrypted due to a security problem with your PC.

Now you should send us email with your personal identifier.

This email will be as confirmation you are ready to pay for decryption key.

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us.

After payment we will send you the decryption tool that will decrypt all your files.

Contact us using this email address: [email protected]

Free decryption as guarantee!

Before paying you can send us up to 3 files for free decryption.

The total size of files must be less than 10Mb (non archived), and files should not contain

valuable information (databases, backups, large excel sheets, etc.).

| How to obtain Bitcoins?

| * The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click

| ‘Buy bitcoins’, and select the seller by payment method and price:

| hxxps://localbitcoins.com/buy_bitcoins

| * Also you can find other places to buy Bitcoins and beginners guide here:

| hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins

| Attention!

| * Do not rename encrypted files.

| * Do not try to decrypt your data using third party software, it may cause permanent data loss.

| * Decryption of your files with the help of third parties may cause increased price

| (they add their fee to our) or you can become a victim of a scam.

En endnu uset metode, der bruges af dette ransomware – de afslører ikke løsesummens beløb, i stedet får brugeren at vide, at beløbet helt afhænger af, hvor hurtigt brugeren kontakter de it-kriminelle på e-mailadressen [email protected].

Vi råder dig til ikke at gøre det, for du kan simpelthen blive fuppet. Vi har ved flere lejligheder set, at brugerne bliver ignoreret, efter at de har betalt løsesummen.

Hvad angår ransomware, så er det som regel bedst at indstille computeren til en tidligere dato. Men i dette tilfælde er det imidlertid ikke muligt, eftersom Scarab udfører en kommando, der deaktiverer gendannelsesfunktionen i Windows-systemet. Det betyder, at det kun er muligt at gendanne sine filer fra en sikkerhedskopi, som er gemt på en ekstern harddisk eller i Skyen, ved hjælp af vores vejledning til systemgendannelse. Men hvis du ikke har sådan en sikkerhedskopi, kan det ikke lade sig gøre.

Selvom Scarab ransomware efter krypteringen automatisk skulle afinstallere sig selv, er der risiko for, at der stadig kan befinde sig nogle skadelige filer på din computer, som er tilknyttet denne infektion. Det er naturligvis nødvendigt, at du fjerner dem, og den bedste måde at gøre det på er ved at downloade et pålideligt anti-malwareprogram, såsom Reimage eller SpyHunter og scanne din computer med det. Det vil automatisk fjerne alle skadelige applikationer fra din computer og samtidig beskytte systemet mod lignende virusser fremover.

Bemærk, at der ikke er noget anti-malwareprogram, der kan dekryptere de filer, som er låst af Scarab ransomware – de kan kun bruges til at fjerne skadelige filer fra systemet.

Scarab Ransomware hurtige links

- Scarab Virus – opdaget i juni, aktiv i november

- Automatiske fjernelsesværktøjer til Malware

- 1. Hvordan fjernes Scarab Ransomware ved hjælp af systemgendannelse?

- Genstart din computer i Fejlsikret tilstand med kommandoprompt

- Gendan systemfiler og indstillinger.

- 2. Fuldfør fjernelsen af Scarab Ransomware

- 3. Gendan filer, der er påvirket af Scarab Ransomware, ved hjælp af Shadow Volume Kopier

Automatiske fjernelsesværktøjer til Malware

(Win)

Bemærk: Denne Spyhunter-prøveversion tilbyder gratis at finde parasitter, såsom Scarab Ransomware, samt hjælpe med deres fjernelse. begrænset prøveversion tilgængelig, Terms of use, Privacy Policy, Uninstall Instructions,

1. Hvordan fjernes Scarab Ransomware ved hjælp af systemgendannelse?

Genstart din computer i Fejlsikret tilstand med kommandoprompt

I Windows 7 / Vista / XP

- Start → Sluk → Genstart → OK

- Tast F8 uafbrudt, indtil vinduet med Avancerede startindstillinger dukker op.

- Vælg Fejlsikret tilstand med kommandoprompt.

I Windows 8 / 10

- Tast Power på Windows log ind skærmen. Tast og hold derpå Shift tasten nede og klik Genstart.

- Vælg Fejlfinding → Avancerede Indstillinger → Opstartsindstillinger og klik Genstart.

- Når den indlæses, vælg Aktiver Fejlsikret tilstand med kommandoprompt fra listen i Opstartsindstillinger.

Gendan systemfiler og indstillinger.

- Når Kommandoprompt tilstanden indlæses, tast cd gendannelse og tast Enter.

- Tast derefter rstrui.exe og tast Enter igen.

- Klik ”næste” i vinduet, er der kommet frem.

- Vælg et af gendannelsespunkterne, der er tilgængelige fra før, Scarab Ransomware trængte ind i dit system, og klik derpå ”Næste”.

- For at starte Systemgendannelse klik ”Ja”.

2. Fuldfør fjernelsen af Scarab Ransomware

Efter at du har gendannet dit system, anbefales du at scanne din computer med et anti-malware program, såsom Reimage, Spyhunter for at fjerne alle de ondsindede filer, der har forbindelse med Scarab Ransomware.

3. Gendan filer, der er påvirket af Scarab Ransomware, ved hjælp af Shadow Volume Kopier

Hvis du ikke anvender Systemgendannelsesindstillingen i dit operativsystem, er der mulighed for, at du kan bruge Shadow Copy øjebliksbilleder. De lagrer kopier af dine filer på det tidspunkt, hvor øjebliksbilledet for systemgendannelsen blev oprettet. Scarab Ransomware prøver som regel på at slette alle mulige Shadow Volume Kopier, så denne metode virker nok ikke på alle computere. Men det kan være, at virussen ikke har held med det.

Shadow Volume Kopier er kun tilgængelige med Windows XP Service Pack 2, Windows Vista, Windows 7 samt Windows 8. Du kan få dine filer tilbage via Shadow Volume Kopier på to måder. Du kan gøre det ved hjælp af native Windows Tidligere Versioner eller via Shadow Explorer.

a) Native Windows Tidligere VersionerHøjre-klik på en krypteret fil og vælg Egenskaber>Tidligere versioner fanen. Nu vil du kunne se alle tilgængelige kopier af den pågældende fil og tidspunktet, da den blev lagret i en Shadow Volume Kopi. Vælg den filversion, du gerne vil have tilbage og klik Kopier, hvis du gerne vil gemme den i en af dine egne mapper, eller Gendannelse, hvis du gerne vil erstatte den eksisterende, krypterede fil. Hvis du gerne vil se indholdet af filen først, skal du bare klikke Åbn.

Det er et program, der findes gratis på internettet. Du kan downloade enten en fuld eller transportable version af Shadow Explorer. Åbn programmet. I øverste venstre hjørne skal du vælge det drev, hvor filen, du leder efter, er lagret. Du vil kunne se alle mapper i det drev. For at få en hel mappe tilbage, skal du højre-klikke på den og vælge ”Eksporter”. Vælg derefter, hvor du gerne vil lagre den.

Bemærk: I mange tilfælde er det umuligt at gendanne datafiler, der er påvirket af moderne ransomware. Derfor anbefaler jeg, at du anvender et ordentlig cloud sikkerhedskopieringssoftware som sikkerhedsforanstaltning. Vi kan anbefale Carbonite, BackBlaze, CrashPlan eller Mozy Home.